PCの動作が急に重くなったり、身に覚えのないログイン通知が届いたりして「ハッキングされたのではないか」と不安を感じていませんか。セキュリティ侵害の可能性は、早期発見と適切な初動対応が被害を最小限に抑える鍵となります。

本記事では、PCがハッキングされているかを確認するためのOS別チェック手順から、万が一の際の緊急対処法までを網羅的に解説します。本記事を読むことで、現在のPCの安全性を正確に診断し、必要なセキュリティ対策を即座に実施できるようになります。

今すぐ確認すべき5つのサイン(緊急チェックリスト)

もし以下の症状が複数当てはまる場合、不正アクセスの危険性が高まっています。

- PCの動作が異常に重い: CPU使用率が常に高く、操作していないのにファンが回り続ける。

- 身に覚えのないログイン通知: 使用したことのない地域やデバイスから、メールサービス等へのログイン通知が届く。

- 勝手にブラウザやアプリが起動・終了する: 遠隔操作(リモートアクセス)の疑いがある。

- セキュリティ警告が頻繁に出る: ウイルス対策ソフトが異常を検知し続けている。

- パスワードが変更されている: 自身のIDでログインできず、パスワードリセットが要求される。

この記事の目次

【緊急チェック】PCがハッキングされた可能性がある初期兆候

動作が極端に重い、勝手に再起動する等の挙動異常

PCが極端に重い場合、裏側で「マイニングマルウェア(不正な仮想通貨採掘ソフト)」や「ボット(攻撃者に操作されるプログラム)」が動作している可能性があります。CPU負荷率がアイドル時でも高い場合、バックグラウンドで悪意あるプロセスが隠れているサインです。

身に覚えのないログイン通知やパスワード変更メール

「新しいデバイスでログインされました」というメールが届くのは、アカウントが乗っ取られた決定的な証拠の一つです。特に海外からのアクセスや、深夜帯のログイン通知は、即座にパスワード変更等の対処が必要です。

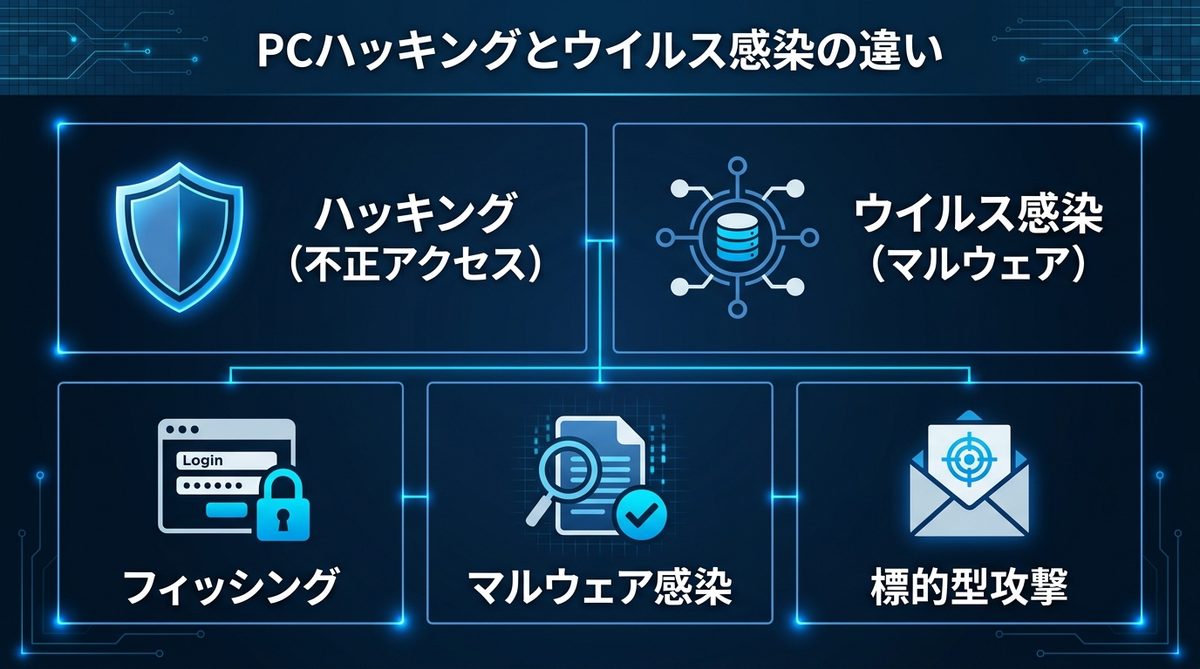

PCハッキングとは?ウイルス感染との違いと主な攻撃手法

ハッキングとウイルス感染の定義

「ハッキング」とは、本来、システムに対する高度な技術的関与を指しますが、現代では「不正アクセス(権限のないユーザーによる侵入)」と同義で使われます。対して「ウイルス感染」は、プログラムを自己増殖させ、システムを破壊または損傷させる特定のマルウェア(悪意あるソフトウェア)による被害を指します。両者は「攻撃者がPCを意図的に支配下に置こうとする」点で、対策の重要性は同等です。

現代の攻撃手法(フィッシング・マルウェア・標的型攻撃)

攻撃手法は年々巧妙化しています。

| 攻撃手法 | 特徴 |

|---|---|

| フィッシング | 偽サイトに誘導し、ID・パスワードを盗む |

| マルウェア感染 | メール添付ファイルやサイト経由でウイルスを潜り込ませる |

| 標的型攻撃 | 特定の企業や個人を狙い、精巧なメールで侵入する |

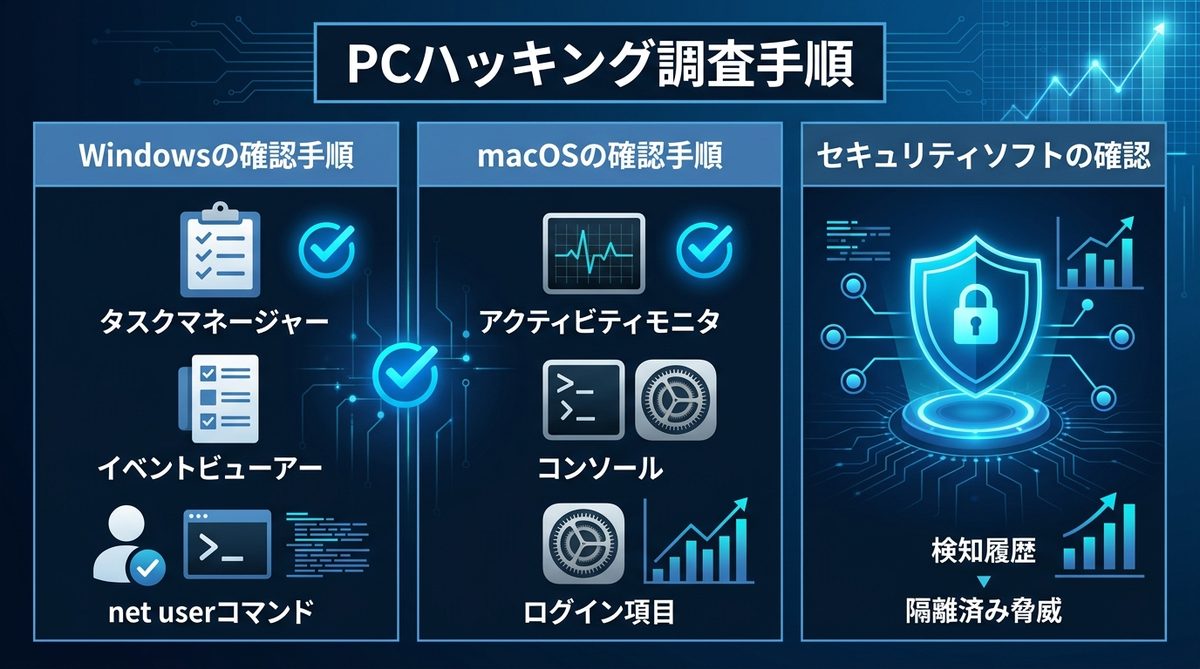

【OS別】PCがハッキングされていないか調べる詳細手順

Windowsの確認手順(タスクマネージャー・イベントビューアー・ログイン履歴)

- タスクマネージャー: 「Ctrl+Shift+Esc」を押し、「プロセス」タブで不審なプログラムがないか確認してください。

- イベントビューアー: 「Windowsログ」>「セキュリティ」を開き、身に覚えのない時刻のログイン試行ログがないかを確認します。

- コマンド実行:

net userコマンドで、勝手に管理者権限のアカウントが作成されていないか確認します。

macOSの確認手順(アクティビティモニタ・コンソール・セキュリティ設定)

- アクティビティモニタ: 「アプリケーション」>「ユーティリティ」から起動し、CPUを異常に消費しているプロセスを確認します。

- コンソール: システムログを確認し、予期せぬ外部通信やエラーメッセージが多発していないかを確認します。

- セキュリティ設定: 「システム設定」から「ログイン項目」を確認し、見覚えのないアプリが自動起動設定されていないか確認してください。

セキュリティソフト・ウイルス対策ツールのログ確認

導入済みのエンドポイントセキュリティ製品(EDRやアンチウイルスソフト)を開き、「検知履歴」や「隔離済み脅威」のリストを確認します。ここには、システムが自動で防御した攻撃の痕跡が詳細に記録されています。

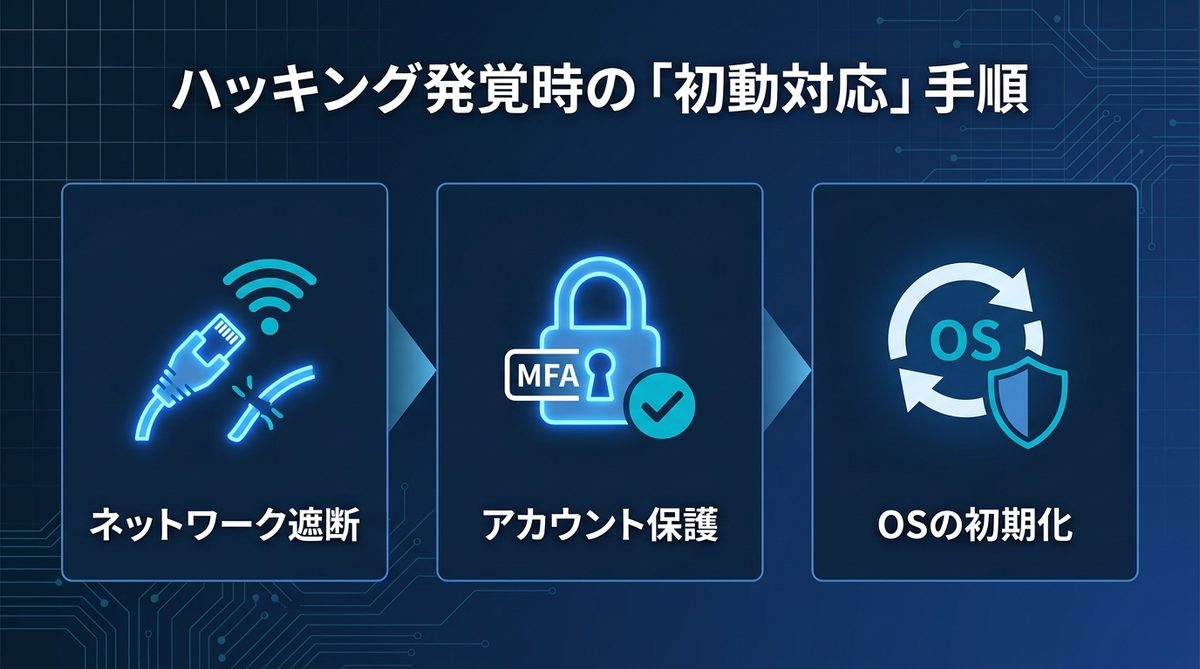

【警告】ハッキングが発覚した際にやるべき「初動対応」手順

ネットワーク遮断と物理的な切り離し

ハッキングを確認したら、即座にWi-Fiをオフにするか、LANケーブルを抜いてください。攻撃者との通信経路を断つことが、被害拡大を止める最優先アクションです。

アカウントの保護とパスワードの再設定

別のデバイスから、関係するすべてのアカウント(メール、SNS、銀行、クラウドストレージ)のパスワードを変更します。また、設定が可能な場合は「MFA(多要素認証:パスワード以外の認証コード等による認証)」を有効化し、他端末からのセッションをすべて強制ログアウトしてください。

重要データのバックアップとOSの初期化

ウイルスが完全に駆除できたか確証が持てない場合、OSをクリーンインストール(初期化)することが唯一かつ確実な駆除策です。バックアップを取る際は、感染ファイルまでバックアップしないよう注意が必要です。

今後のハッキングを未然に防ぐ「ゼロトラスト」の考え方

OS・ソフトウェアのアップデートと脆弱性対策

「ゼロトラスト(何も信頼せず、すべてを確認するセキュリティモデル)」の基礎は、脆弱性(OS等の欠陥)を放置しないことです。OSやブラウザ、主要アプリの更新は必ず「自動更新」を有効にして最新状態を維持してください。

MFA(多要素認証)とID・パスワード管理の徹底

パスワードの使い回しは厳禁です。パスワードマネージャーを活用して一意のパスワードを設定し、すべての重要なサービスで認証アプリを使用したMFAを導入してください。

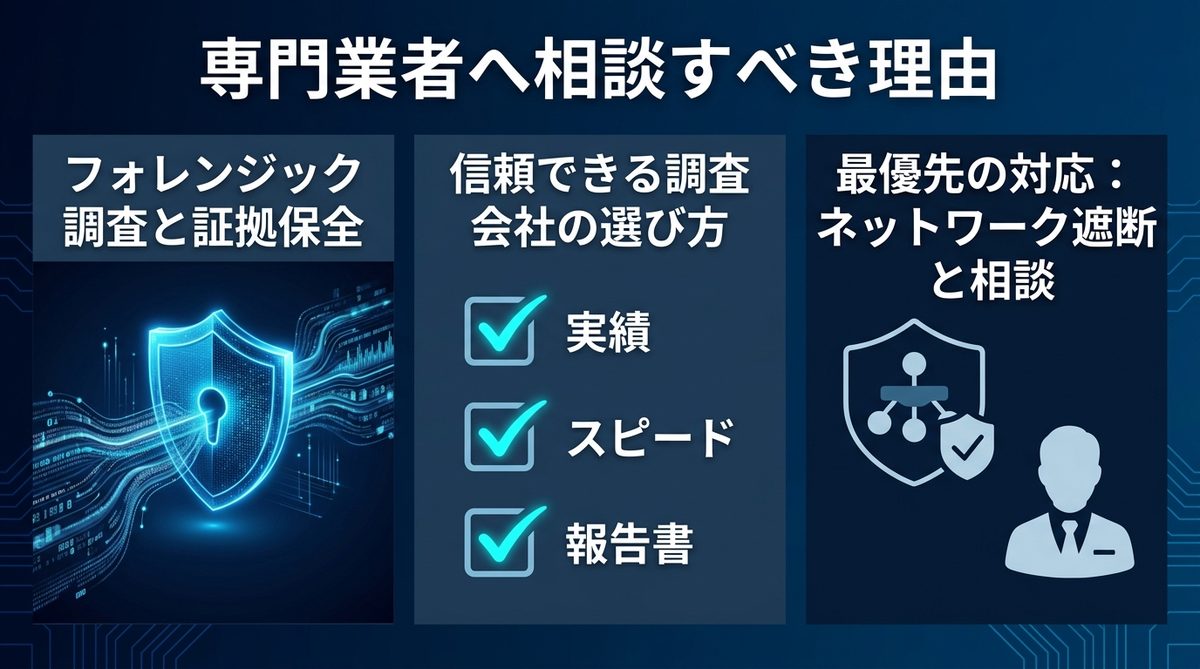

自力での調査に限界を感じたら「専門業者」へ相談すべき理由

フォレンジック調査の重要性と専門家の役割

「フォレンジック調査(サイバー犯罪の痕跡を調査・分析すること)」は、被害状況の全容解明と証拠保全のために不可欠です。社内情報が流出した可能性がある場合、専門知識のない自己対応は、決定的な証拠を消滅させるリスクがあります。

サイバーセキュリティ.comが推奨する信頼できる調査会社の選び方

調査会社を選ぶ際は、以下の基準で判断してください。

* 過去の実績: 公的機関や大手企業からの受託経験はあるか。

* 対応スピード: 緊急時の初動対応に即時応じられるか。

* 報告書の詳細さ: 原因特定後の再発防止策まで提示してくれるか。

まとめ

ハッキングの疑いがある場合は、焦らずに「ネットワーク遮断」と「専門家への相談」を最優先してください。まずはOSのログや動作状況を確認し、少しでも異常を感じたら専門の調査会社へフォレンジック調査を依頼しましょう。放置は被害の拡大を招きます。手遅れになる前に、今すぐセキュリティ状況の点検を実施してください。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)